第一部分:涉密计算机及移动存储介质保密管理系统是什么?

涉密计算机及移动存储介质保密管理系统(以下简称“保密管理系统”)是一套专门设计用于保护国家秘密、工作秘密和企业核心商业秘密的技术与管理综合体系。其核心目标是确保涉密信息在存储、处理、传输和销毁的全生命周期中,不被非法获取、篡改、泄露或破坏。

该系统通常包含以下关键组成部分:

- 硬件与介质管理:对涉密计算机(如专用终端、服务器)和移动存储介质(如U盘、移动硬盘、光盘)进行严格的物理标识、登记、追踪和生命周期管理。通过技术手段(如加密芯片、唯一序列号绑定)防止非授权介质接入涉密计算机。

- 访问控制与身份认证:实施强身份鉴别机制(如智能卡、指纹、数字证书),确保只有经过授权的人员才能访问特定的涉密计算机或数据。权限管理遵循“最小授权”原则,根据密级和业务需求进行精细化控制。

- 数据安全防护:对存储在计算机和移动介质上的涉密信息进行强制加密。提供集中式的数据备份与恢复功能,并严格规范涉密数据的输出行为(如打印、刻录、网络发送),所有操作均需审计和审批。

- 行为监控与审计:实时监控并记录用户对涉密计算机和存储介质的操作行为,包括文件访问、复制、删除、外设使用、网络连接等。形成不可篡改的审计日志,便于事后追溯和责任认定。

- 违规外联阻断:通过技术手段严格禁止涉密计算机以任何方式(有线、无线)连接互联网或其他非涉密网络,从源头切断通过网络泄密的渠道。

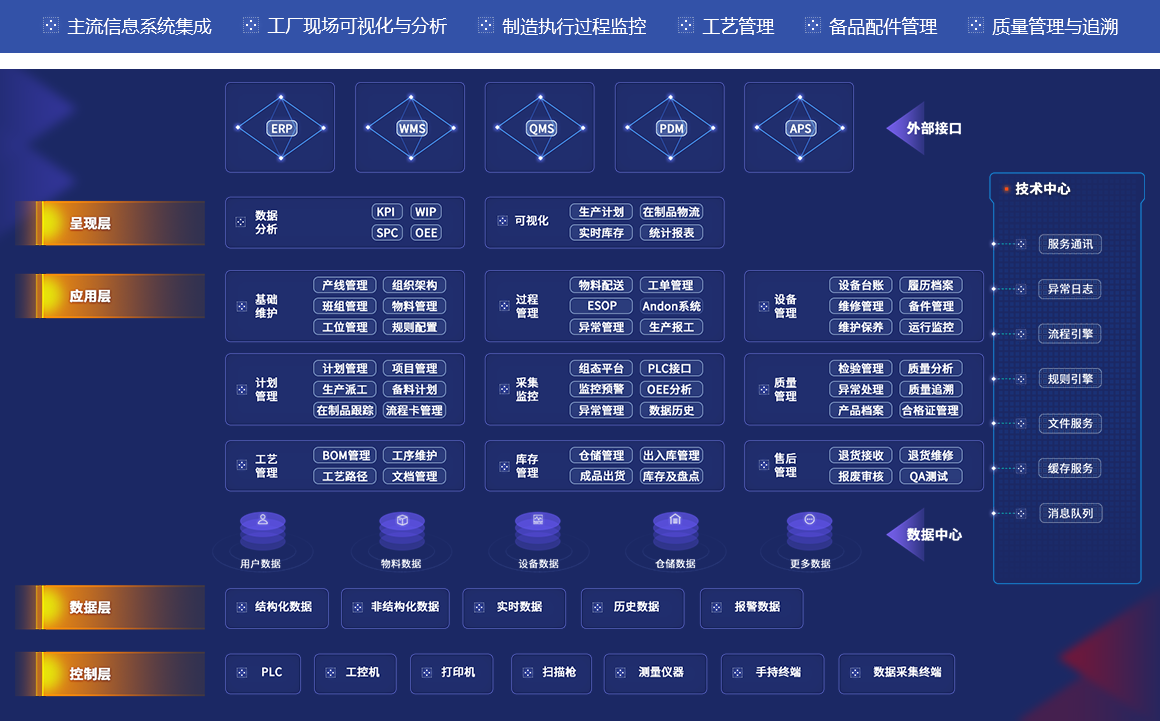

- 集中管控平台:提供一个统一的管理控制中心,供保密管理员进行策略制定、设备状态监控、风险告警、报表生成等,实现全局可视、可控、可管。

简而言之,保密管理系统是构建在涉密信息环境中的“电子围栏”和“全程监控者”,它通过技术强制力,将保密管理的规章制度转化为可执行、可核查的具体操作。

第二部分:涉密计算机在信息系统集成服务中的关键要求

在承接或实施涉及涉密计算机的信息系统集成服务项目时,必须将安全保密置于首位,这不仅仅是技术问题,更是严肃的法律和管理责任。具体实施要点如下:

一、 集成服务前的资质与准备

1. 资质门槛:服务商必须具备国家保密行政管理部门认定的“涉密信息系统集成资质”,并在资质许可范围内开展业务。这是法律红线。

2. 人员管理:参与项目的所有人员必须通过保密审查,签订保密协议,并接受系统的保密教育培训。核心技术人员应具备相应的保密技术专业能力。

3. 环境与设备:集成实施、调试和测试工作,原则上应在符合保密要求的专用涉密场所(屏蔽机房或红区)内进行。所有用于集成的测试设备、工具软件均应视为涉密设备进行管理。

二、 集成实施过程中的核心要求

1. 方案设计:系统架构设计必须遵循“涉密信息不上网、上网信息不涉密”的根本原则。网络规划应严格区分涉密网、非涉密网,并确保物理隔离。方案需通过保密审查。

2. 产品选型:使用的服务器、计算机、网络设备、安全产品等,必须优先选用列入国家保密科技测评中心《涉密专用信息设备名录》的产品。不得使用未经检测评估的通用商业产品处理涉密信息。

3. 部署与配置:

- 物理隔离:确保涉密计算机及其网络与其他任何网络(尤其是互联网)实现物理断连。

- 保密系统部署:必须安装并正确配置前文所述的“保密管理系统”,确保其覆盖所有涉密终端和介质,策略配置符合定密要求。

- 最小化安装:操作系统、应用软件安装遵循最小化原则,关闭不必要的端口和服务,卸载或禁用存在风险的功能(如无线网卡、蓝牙、USB大容量存储功能,如需使用需经专用安全接口管控)。

- 安全加固:按照保密标准对操作系统、数据库进行严格的安全加固配置。

- 数据迁移与处理:在系统切换或数据初始化过程中,对涉密数据的迁移必须使用一次性刻录光盘或经过加密和严格管理的专用介质,并在安全环境下操作,过程全程监控。

三、 测试、交付与后续服务

1. 安全测试:集成完成后,必须进行全面的安全保密测试,重点验证物理隔离有效性、访问控制强度、审计日志完整性、违规外联阻断能力等。测试数据应为模拟数据或经脱敏的样本数据。

2. 交付物管理:交付的所有技术文档(如设计方案、配置手册、拓扑图)、源代码、测试报告等均需按规定定密,作为涉密载体管理。

3. 运维服务:后续的技术支持与运维必须由已通过审查的人员在受控环境下进行。远程运维原则上禁止,确需进行的,必须使用国家保密主管部门认可的安全保密远程运维工具和通道。所有运维操作必须事先审批、全程记录。

4. 应急处置:制定针对泄密、失密事件的应急预案,并定期演练。一旦发生安全事件,必须立即采取断网、封存等措施,并按规定报告。

****

涉密计算机的保密管理系统是技术防护的核心,而信息系统集成服务则是将这套防护体系落地、并与业务系统无缝结合的过程。整个过程必须贯穿“保守国家秘密,人人有责”的理念,坚持“技管并重”,将保密要求深度融入系统集成的每一个环节,从源头筑牢涉密信息的安全防线,确保国家秘密万无一失。